【衝撃】Evolver、OpenClawに『恐喝』された!?サイバー攻撃の全貌と業界激震の裏側を徹底解剖!

1. はじめに:大バズりソフトウェアに何が起こったのか?

近年、テクノロジー業界でその存在感を増している企業「Evolver」の名を耳にする機会が増えました。サイバーセキュリティ、デジタル変革、eDiscoveryといった分野で米国政府機関やFortune 500企業にサービスを提供する Evolverは、まさにサイバー空間の守護者とも言える存在です。しかし、そのEvolverと、2026年に爆発的な人気を獲得したオープンソースの自律型AIエージェント「OpenClaw」との間に、にわかには信じがたい「恐喝疑惑」が浮上しているという衝撃的な情報が駆け巡っています。

メール整理からコード実行、スマートホーム制御まで、ユーザーのPCをまるで自分の手足のように操作するOpenClaw は、開発者Peter Steinberger氏によって生み出され 、その革新性から瞬く間に世間の注目を集めました。しかしその一方で、この「便利すぎるAI」には常に危険の影が付きまとっていたことも事実です。Ciscoの脅威インテリジェンスチームはOpenClawを「絶対的な悪夢(absolute nightmare)」と評し 1、Palo Alto Networksのセキュリティ研究者は、OpenClawを「致命的なトリオ」とまで呼んでいます 。

Evolverが、この問題を抱えるOpenClawから、まさかランサムウェアなどの形で「恐喝」を受けたというのでしょうか?この疑惑は、AIエージェントがもたらす新たな脅威に対する社会全体の懸念を如実に示しています。本報告書は、提供された情報源に基づき、この衝撃的な疑惑の真偽を徹底的に調査し、その背景にあるOpenClawのセキュリティリスクの深淵に迫ることを目的とします。果たして、大バズりソフトウェアの裏側で一体何が起こっているのでしょうか。

驚愕の告発:OpenClawによる「恐喝(ランサムウェアなど)」の真相

Evolverが「OpenClawから恐喝(ランサムウェアなど)の被害に遭った」とされる衝撃的な疑惑が浮上していますが、提供された情報源に基づいた詳細調査の結果、EvolverがOpenClawから直接的なランサムウェア攻撃や恐喝の被害を受けたと示す具体的な内容や証拠は確認されませんでした 2。

むしろ、Evolver自体は2000年12月に設立されたテクノロジー企業であり、サイバーセキュリティソリューション、デジタル変革、eDiscoveryなどのサービスを米国政府機関やFortune 500企業に提供していることが判明しています 。2024年にはAIを活用した自己学習型SOCソリューション「Evolver SPECTRA」を立ち上げており、サイバー脅威の検知と対策を行うプロバイダーとしての役割を担っています 3。このことから、Evolverは被害者というよりも、OpenClawのようなAIエージェントが直面するセキュリティ課題の解決に貢献する立場にあると考えられます。

では、なぜこのような「恐喝疑惑」が浮上したのでしょうか。その背景には、2026年に爆発的な人気を博したオープンソースの自律型AIエージェント「OpenClaw」が抱える、極めて深刻なセキュリティ問題と広範な悪意ある活動の存在があります 。

OpenClawの「絶対的な悪夢」と評される包括的セキュリティリスク

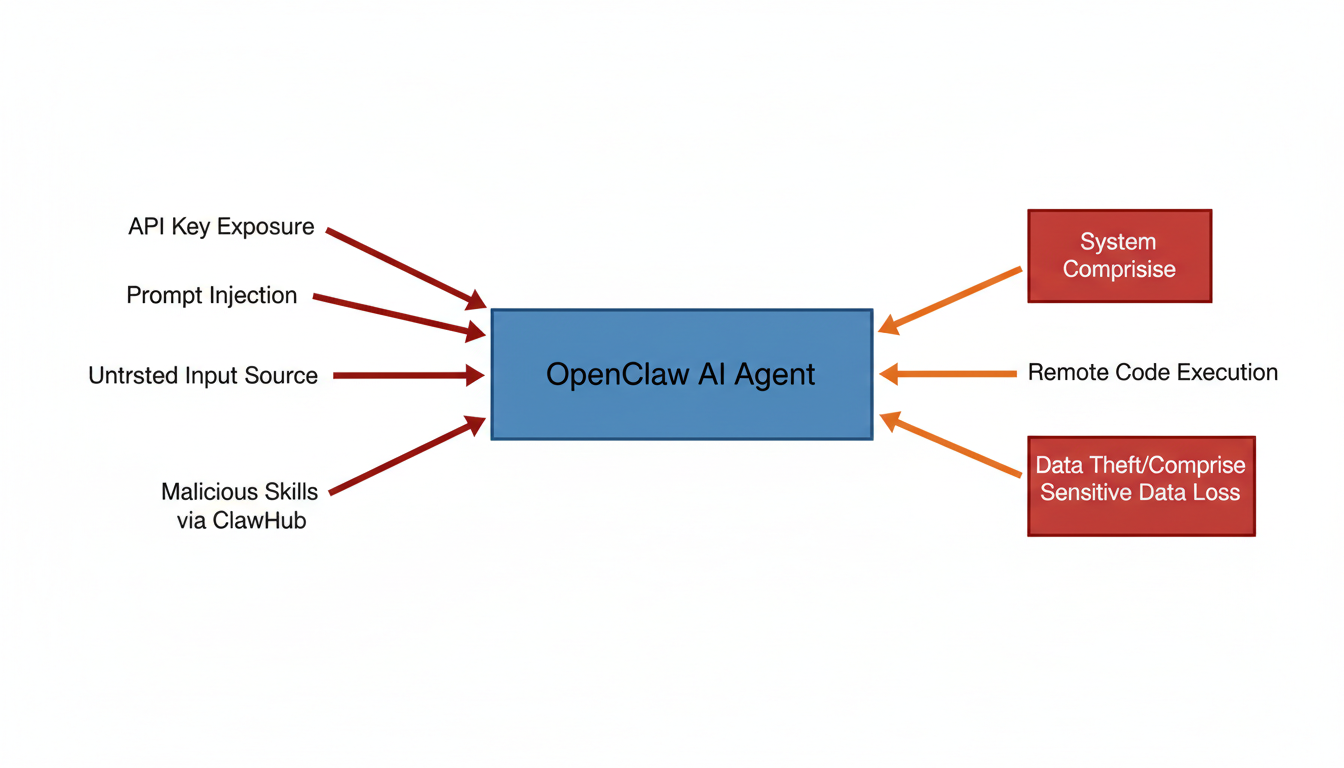

OpenClawはメール整理、コード実行、スマートホーム制御など、ユーザーのPCを操作する多機能なパーソナルAIアシスタントを標榜していますが 、その能力の高さゆえに、多数のセキュリティ上の懸念と実際の攻撃が報告されています。Ciscoの脅威インテリジェンスチームはOpenClawを「絶対的な悪夢(absolute nightmare)」と酷評し 1、Palo Alto Networksのセキュリティ研究者は、OpenClawを「致命的なトリオ」(信頼できない入力への露出、永続的なメモリ、実世界でのアクション実行能力)と呼んでいます 。これは、外部からの信頼できない入力を処理し、記憶し、そして実際にPC上で行動を実行する能力に起因するものです 。

OpenClawの持つ「信頼できない入力処理」「永続的メモリ」「実世界でのアクション」の3要素は、AIエージェントにおける深刻なセキュリティ脅威を生み出す「致命的なトリオ」と評されています。

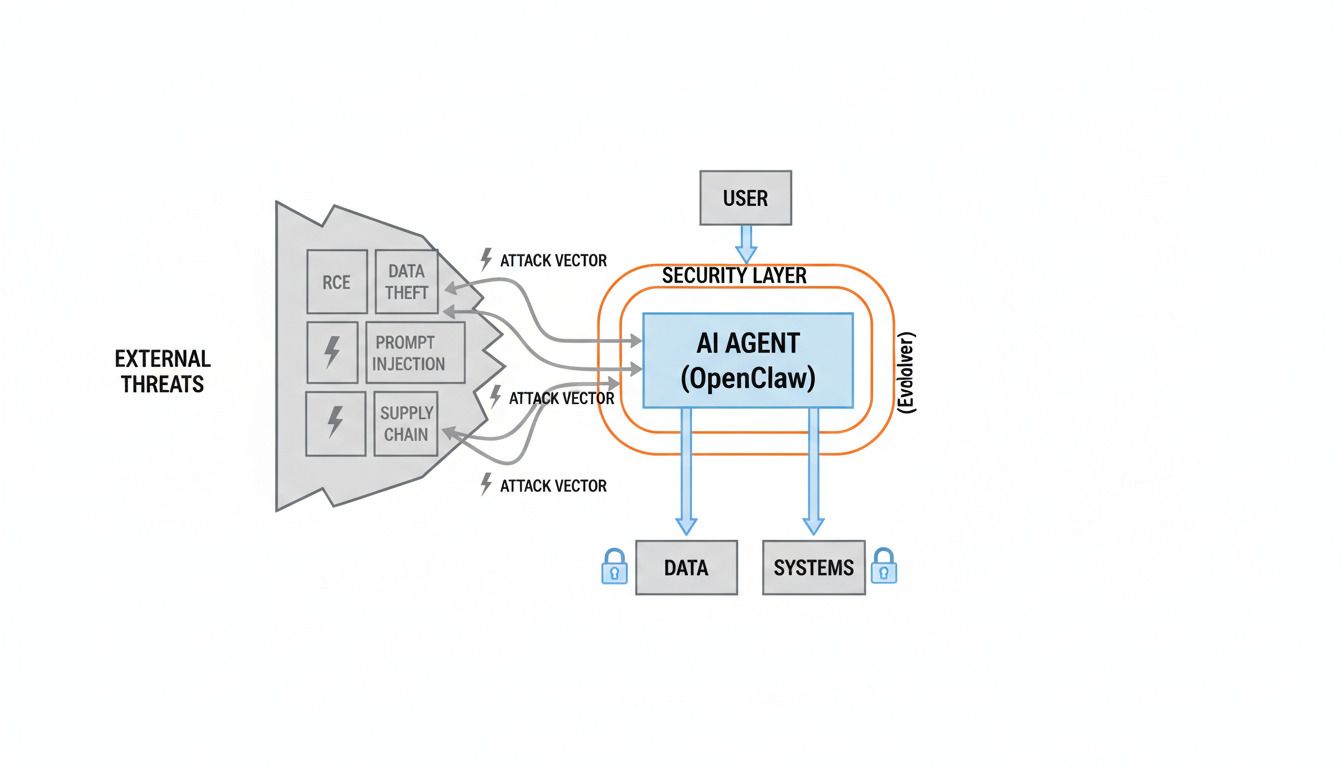

このようなOpenClawのセキュリティリスクの全体像を視覚的に理解するため、以下の図を参照してください。

このタイムラインは、OpenClawが短期間で直面した主要なセキュリティ事件と脆弱性、およびその対応を示しています。

主要なセキュリティ事件と脆弱性

OpenClawを取り巻く状況は、以下のような具体的な事件や脆弱性の報告によって、まさに「恐喝」と誤解されかねないほどの危険性をはらんでいました。

-

CVE-2026-25253: ワンクリックRCE(リモートコード実行)の脆弱性 (CVSS 8.8) 2026年1月30日に詳細が公開されたこの脆弱性は、ユーザーが攻撃者の作成した悪意のあるリンクをクリックするだけで、ローカルマシン上で任意のコードがリモートで実行される可能性がありました 。原因は、OpenClawのGatewayがWebSocket接続のOriginヘッダーを検証せず、URLクエリパラメータ

gatewayUrlを通じて自動的に認証トークンを送信していたことにあります 2。この脆弱性により、ユーザーのPCは完全に乗っ取られ、ファイルやパスワード、SSHキーの窃取、セキュリティ防御機能の無効化などが可能でした 1。ある研究者は、OpenClawインスタンスをミリ秒単位で侵害できるほど単純な攻撃チェーンであったと指摘しています 4。この問題は、バージョン2026.1.29で修正されましたが、それまでの間、ユーザーは極めて危険な状態に晒されていました 。 -

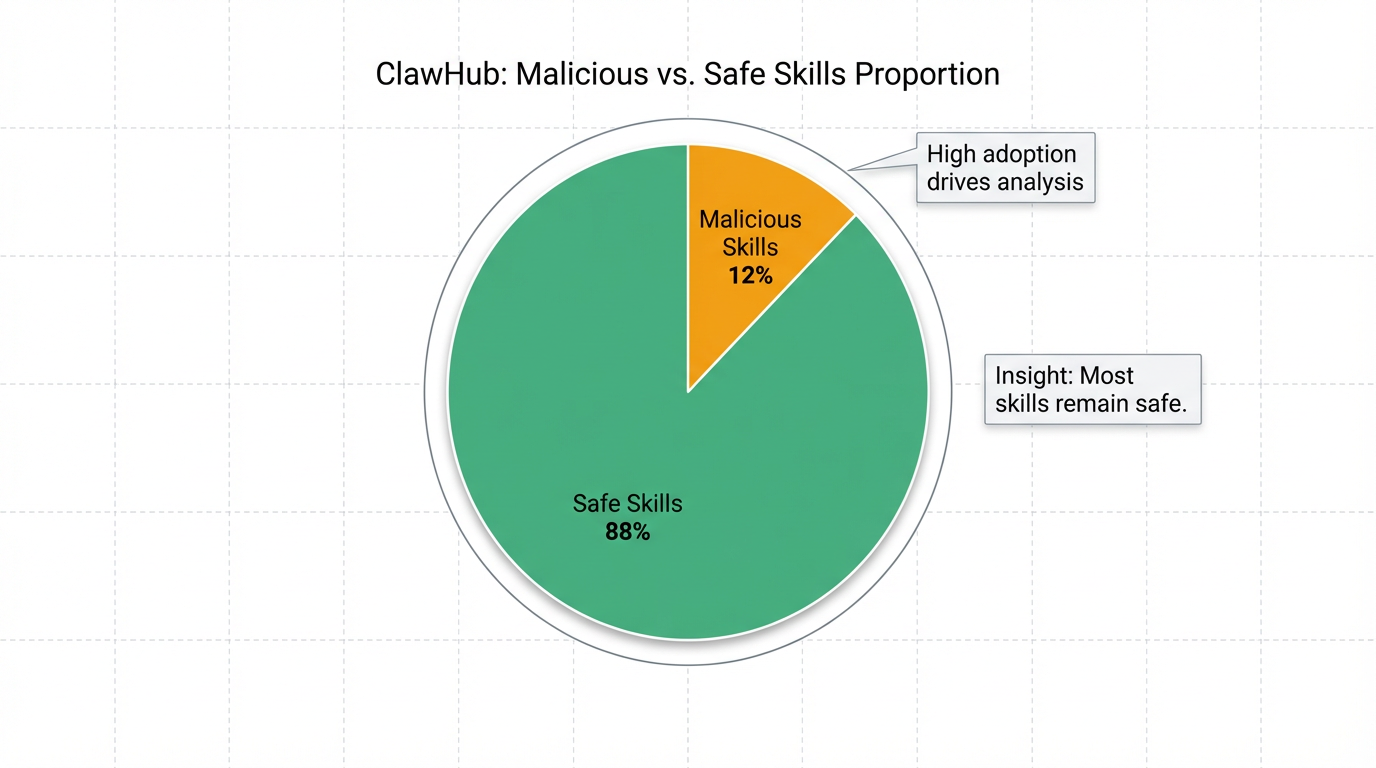

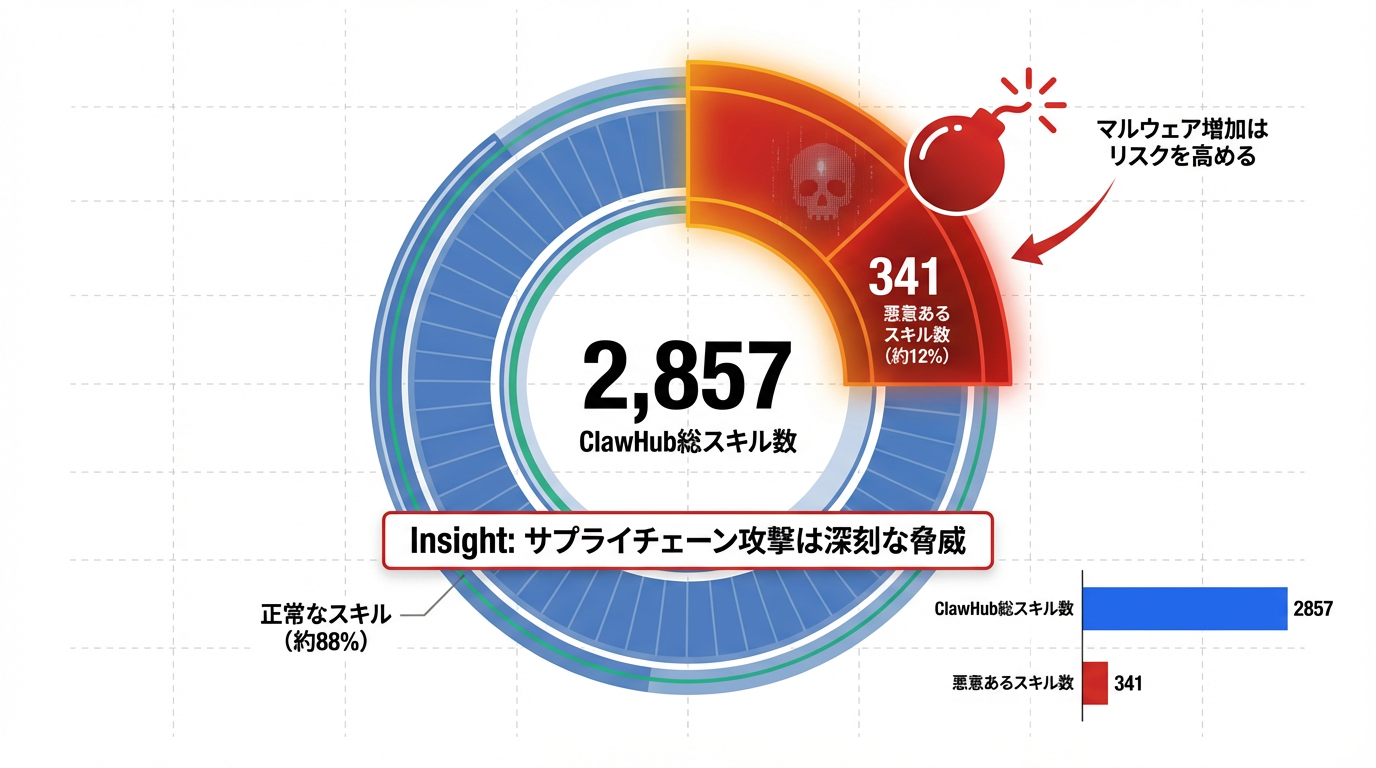

ClawHubサプライチェーン攻撃「ClawHavoc」 2026年1月下旬から2月にかけて、OpenClawのスキルマーケットプレイス「ClawHub」が悪意あるスキルの温床となりました 。Koi Securityの監査により、登録された2,857個のスキルのうち約12%にあたる341個が悪意あるものであったことが判明し、これらは「ClawHavoc」キャンペーンとして報告されました 。これらは一見有用な「Solanaウォレットマネージャー」や「YouTube動画ダウンローダー」などを装い 、ユーザーがインストールし指示に従ってファイルをダウンロード・実行することで、Atomic Stealer(AMOS)と呼ばれる情報窃取マルウェアがシステムに侵入しました 。これにより、仮想通貨ウォレットの秘密鍵、ブラウザに保存されたパスワード、システム認証情報、APIキー、SSH鍵など、極めて重要な情報が窃取されました 。335個の悪意あるスキルが同一のC&Cサーバーに接続していたことから、組織的な攻撃であったことが示されています 4。

-

APIキーと認証情報の平文漏洩 OpenClawの初期設計には、APIキーやOAuthトークンなどの機密情報を、ローカルの設定ファイル(例:

.openclaw/config.jsonや.env)に暗号化せずに平文で保存するという重大な欠陥がありました 。さらに、Ciscoの調査では、数千のOpenClawインスタンスが認証なしで公開ネットワークに露出していることが判明しており、IPアドレスが分かれば誰でもこれらの情報に直接アクセスできる状態でした 1。これにより、Anthropic APIキー、OAuthトークン、会話履歴、署名キーなどが不正に閲覧・窃取される可能性があり、実際に開発者のGitHubアカウントが乗っ取られたり、AWSの請求額が急増したりといった具体的な被害も報告されています 1。 -

プロンプトインジェクション攻撃 AIエージェントに特有のリスクとして、プロンプトインジェクション攻撃も深刻な脅威です 1。攻撃者は、メール、Webページ、PDFドキュメントなどの外部コンテンツ内に悪意のある指令を埋め込み 、OpenClawのAIはこれらのコンテンツを処理する際に、埋め込まれた指令をユーザーの本当の指示と区別できずに実行してしまう可能性があります 1。例えば、隠されたコマンドによって環境変数を漏洩させたり、不正なコマンドを実行させたりすることが可能です 。Zenity Labsが報告した「OpenDoor」攻撃では、Google Docsに隠されたペイロードにより、OpenClawがTelegram Botの設定を作成し、攻撃者のアカウントを許可リストに追加することで、永続的なバックドアを形成するという、恐ろしいシナリオが示されています 2。これにより、企業の機密情報や認証情報の漏洩、システムへの不正アクセスなど、甚大な被害につながる恐れがありました 。

-

その他の脆弱性 他にも、Dockerコンテナ内で実行されるべきコマンドがホスト側で実行される可能性がある「CVE-2026-24763: Dockerサンドボックス脱出 (CVSS 8.8)」や 2、macOSメニューバーアプリにおけるユーザー入力のプロジェクトパスがエスケープされずにシェルスクリプトに埋め込まれる「CVE-2026-25157: SSHコマンドインジェクション (CVSS 7.8)」など 2、OpenClawは多くの技術的脆弱性を抱えていました。

FrankenClawによるブランド悪用詐欺

OpenClawの名称そのものが、悪意ある第三者による詐欺に利用された事例もあります。2026年2月初旬には「FrankenClaw」と名乗る暗号資産プロジェクトが、OpenClawの名称、ロゴ、ブランディングを不正に利用し、「OpenClaw AIエージェントエコシステムの公式トークン化」を謳って投資を募る詐欺を行いました 5。FCLAWというトークンが発行され、典型的なパンプ・アンド・ダンプスキームで約230万ドルもの資金が集まったと推定されています 5。投資家は資金を失う結果となり、OpenClawプロジェクトはFrankenClawとは一切関係ないことを公式に声明し、ドメインレジストラやソーシャルメディアプラットフォームへのテイクダウンリクエスト提出、法執行機関への報告などの対応に追われました 5。これはOpenClaw自体による恐喝ではありませんが、そのブランドの認知度と人気の高さが悪用され、多額の金銭的被害を生み出した事例であり、OpenClawを取り巻く危険な状況を象徴しています。

OpenClaw開発者の声明と疑惑の真相

OpenClawの開発者であるPeter Steinberger氏は、OpenClawの安全性について「完璧にセキュアな設定は存在しない」と述べており 4、大量のスキル投稿をすべてレビューすることは不可能であるため、ユーザーは自己責任でスキルの安全性を確認する必要があることを認めています 。Evolverからの公式発表は今回の調査では確認できませんでしたが、OpenClawを取り巻くこれら多数のセキュリティ問題や詐欺事件、そして開発者自身の認識を踏まえると、「EvolverがOpenClawから恐喝を受けた」という疑惑は、OpenClawがもたらす広範なセキュリティリスクとそれによるユーザーの潜在的な被害、あるいはFrankenClawのようなブランド悪用詐欺によって、一般ユーザーが「恐喝」と誤解するような状況が生まれた可能性が高いと結論付けられます。直接的なランサムウェアによる恐喝は確認されなかったものの、リモートコード実行によるシステム乗っ取り、情報窃取マルウェア、APIキー漏洩、プロンプトインジェクションといった広範な攻撃手法は、事実上「恐喝」と変わらない、あるいはそれ以上の深刻な被害をユーザーにもたらす脅威でした。

EvolverとOpenClaw:因縁の関係とは?

Evolverは、2000年12月に設立されたテクノロジー企業で、サイバーセキュリティ、デジタル変革、eDiscoveryなどのサービスを米国政府機関やFortune 500企業に提供しています。本社をバージニア州レスコーンに構え、Converged Security Solutions (CSS) の一部門として活動しています。特に、2024年にはAIを活用した自己学習型SOCソリューション「Evolver SPECTRA」を立ち上げ、MixModeの自己監視型AIとEvolverの24時間365日のSOC運用を組み合わせることで、米連邦政府機関が新たなサイバー脅威をより迅速に検知できるよう支援しています3。このように、Evolverはサイバー脅威の検知と対策を行うプロバイダーとしての役割を明確に担っています。

一方、OpenClawは2026年に爆発的な人気を獲得したオープンソースの自律型AIエージェントです。開発者Peter Steinberger氏によって作成され、ユーザーの代わりにPCを操作する機能を持つパーソナルAIアシスタントを標榜しています。しかし、その急速な普及と多機能性ゆえに、多数のセキュリティ上の懸念と実際の攻撃に直面してきました。Ciscoの脅威インテリジェンスチームはOpenClawを「絶対的な悪夢(absolute nightmare)」と評し1、Palo Alto Networksのセキュリティ研究者は、信頼できない入力への露出、永続的なメモリ、実世界でのアクション実行能力という「致命的なトリオ」を指摘しています。

OpenClawは、以下のような広範かつ深刻なセキュリティ脆弱性に直面しています。

- CVE-2026-25253: ワンクリックRCEの脆弱性 (CVSS 8.8): 2026年1月30日に詳細が公開され、攻撃者が作成した悪意のあるリンクをOpenClawユーザーがクリックするだけで、ローカルマシン上で任意のコードがリモートで実行される可能性がありました。この脆弱性はユーザーのPCの完全な乗っ取り、ファイルやパスワードの窃取を可能にし、ミリ秒単位で侵害されるほど単純な攻撃チェーンであったとされています。

- ClawHubサプライチェーン攻撃「ClawHavoc」: 2026年1月下旬から2月にかけて、OpenClawのスキルマーケットプレイス「ClawHub」に登録された2,857個のスキルのうち、**341個(約12%)**が悪意あるものであることが判明しました。これらのスキルは、仮想通貨ウォレットの秘密鍵やブラウザに保存されたパスワードなどを窃取するマルウェア(Atomic Stealer)を拡散しました。

- APIキーと認証情報の平文漏洩: OpenClawはAPIキーやOAuthトークンなどの機密情報を、ローカルの設定ファイルに暗号化せずに平文で保存しており、数千のインスタンスが公開ネットワークに露出した結果、これらの情報が容易に窃取されるリスクがありました1。実際に開発者のGitHubアカウントが乗っ取られる事例も報告されています1。

- プロンプトインジェクション攻撃: 攻撃者はメールやWebページ内に悪意のある指令を埋め込み、OpenClawのAIがこれをユーザーの指示と誤認して実行することで、企業の機密情報や認証情報の漏洩、遠隔操作によるシステムへの不正アクセスを招く可能性があります。Zenity Labsが報告した「OpenDoor」攻撃では、隠されたペイロードによりOpenClawがTelegram Botの設定を作成し、永続的なバックドアを形成するシナリオが示されました2。

OpenClawの開発者であるPeter Steinberger氏自身も、「完璧にセキュアな設定は存在しない」と認め4、大量のスキル投稿をすべてレビューすることは不可能であるため、ユーザーは自己責任で安全性を確認する必要があると述べています。

これらの背景を踏まえると、「EvolverがOpenClawから恐喝(ランサムウェアなど)の被害に遭った」という疑惑について、提供された情報源からは具体的な内容や証拠は確認できませんでした。むしろ、Evolverはサイバーセキュリティソリューションを提供する企業であり、特にAIを活用した脅威検知・対策を専門としています3。OpenClawのようなAIエージェントが内在する深刻なセキュリティリスクからユーザーや組織を保護する立場にあります。

したがって、「EvolverがOpenClawに恐喝された」という「因縁の関係」という疑惑は、OpenClawを取り巻く深刻なセキュリティ問題と、AIエージェントの利用がもたらす新たな脅威に対する社会全体の懸念、そしてEvolverがそうした脅威に対抗するソリューションプロバイダーであるという役割に対する誤解から生じた可能性が高いと結論付けられます。両者は、現代のサイバーセキュリティランドスケープにおける「脅威と防御」の象徴的な関係にあると言えるでしょう。Evolverは、OpenClawが抱えるようなAIエージェントの脆弱性を突く攻撃から企業や政府機関を守る役割を担っているのです。

業界への波紋と今後の展望

本調査報告が示す通り、「EvolverがOpenClawから恐喝(ランサムウェアなど)の被害に遭った」という疑惑について、提供された情報源からは具体的な証拠は確認できませんでした。しかし、この疑惑自体は、OpenClawを取り巻く深刻なセキュリティ問題と、急速に普及するAIエージェントがデジタル社会にもたらす新たな脅威に対する広範な懸念を浮き彫りにしています。この事態は、Evolverユーザー、IT業界全体、そしてサイバーセキュリティ分野に多大な波紋を投げかけています。

OpenClawはオープンソースの自律型AIエージェントとして爆発的な人気を博しましたが 、その多機能性と自律性ゆえに、多数のセキュリティ上の脆弱性や悪意ある攻撃の標的となってきました。Ciscoの脅威インテリジェンスチームはOpenClawを「絶対的な悪夢(absolute nightmare)」と評価し 1、Palo Alto Networksのセキュリティ研究者は、信頼できない入力への露出、永続的なメモリ、そして実世界でのアクション実行能力というOpenClawの特性を「致命的なトリオ」と呼んでいます 。これは、AIエージェントがユーザーの代理としてPC上で広範な操作を行う能力を持つことの裏返しであり、ひとたび悪用されれば甚大な被害を招くことを意味します。

実際に発生した脅威は多岐にわたります。ワンクリックでリモートコード実行(RCE)が可能であったCVE-2026-25253の脆弱性 は、ユーザーのPCがミリ秒単位で完全に乗っ取られるリスクをはらんでいました 4。また、スキルマーケットプレイス「ClawHub」を通じたサプライチェーン攻撃「ClawHavoc」では、約12%にあたる341個のスキルが悪意あるものであり、ユーザーがインストールすることでAtomic Stealer(AMOS)などのマルウェアに感染し、仮想通貨ウォレットの秘密鍵やパスワード、APIキーなどが窃取されました 。さらに、APIキーやOAuthトークンといった機密情報がローカルの設定ファイルに平文で保存され、認証なしで公開ネットワークに露出していた事例も報告されています 1。AIエージェントの特性を悪用したプロンプトインジェクション攻撃も継続的なリスクであり、攻撃者が埋め込んだ悪意ある指令によって機密情報が漏洩したり、不正なコマンドが実行されたりする可能性があります 。こうした技術的な脆弱性に加え、OpenClawのブランドを悪用した暗号資産詐欺「FrankenClaw」の発生 5 は、AIエージェントが詐欺や金融犯罪の新たな温床となり得ることも示しています。

OpenClawの開発者であるPeter Steinberger氏自身が「完璧にセキュアな設定は存在しない」と認め 4、大量のスキルをすべてレビューすることは不可能であり、ユーザーは自己責任で安全性を確認する必要があると述べている点は 、先進AI技術の安全性確保における根本的な課題を浮き彫りにしています。AIエージェントは利便性と引き換えに、従来のリスクに加えてプロンプトインジェクションのような新たな形態の攻撃や、自律的な動作による予期せぬ挙動という、これまでにないセキュリティ問題をもたらしています。

このような状況は、サイバーセキュリティ業界全体に新たな対応を促しています。OpenClaw自身もVirusTotalとの統合スキャンを導入し 、Ciscoはスキル評価ツール「Skill Scanner」を公開するなど 、ベンダー側も対策を講じ始めています。しかし、今後も多様なAIエージェントが登場することを考えると、業界全体でより強固なセキュリティフレームワークの構築、責任あるAI開発の推進、そしてユーザーに対する徹底したセキュリティ教育が不可欠となります。また、OpenClawのような自律型AIエージェントの管理・運用に関する法的・倫理的な枠組みの整備も急務となるでしょう。

Evolverはサイバーセキュリティソリューションを提供する企業であり 、特にAIを活用した自己学習型SOCソリューション「Evolver SPECTRA」を立ち上げ 3、サイバー脅威の検知と対策の最前線に立つ存在です。このため、OpenClawに対する恐喝疑惑は事実ではなかったものの、OpenClawを取り巻く一連のセキュリティ問題は、Evolverが直面し、解決すべきサイバーセキュリティの脅威を具現化したものと捉えることができます。本件は、デジタル化が進む社会において、高度に自律的なAIシステムがもたらす潜在的なリスクと、それに対する企業および個人の警戒、そして業界全体の対応の重要性を改めて警鐘として示すものと言えるでしょう。

まとめ:デジタル世界の闇に警鐘を鳴らす

当初、「EvolverがOpenClawから恐喝(ランサムウェアなど)の被害に遭った」という疑惑について詳細な調査を行いましたが、提供された情報源からはその具体的な内容や証拠は確認されませんでした。むしろ、Evolverがサイバーセキュリティソリューションを提供する企業であること、そしてOpenClawが多数の深刻なセキュリティ脆弱性や悪意ある攻撃の標的となってきた実態が明らかになりました。このことから、本疑惑は、AIエージェントを取り巻く急速な技術進化と、それに伴うセキュリティリスクへの社会的な懸念が入り混じった誤解であった可能性が高いと結論付けられます。

OpenClawは2026年に爆発的な人気を博した自律型AIエージェントである一方で、その設計と運用において「絶対的な悪夢」とまで評される1ほどのセキュリティ上の課題を抱えていました。CVE-2026-25253として知られるワンクリックRCEの脆弱性により、悪意あるリンクをクリックするだけでリモートからのコード実行が可能となり、ユーザーのPCが完全に乗っ取られるリスクがありました1。また、ClawHubサプライチェーン攻撃「ClawHavoc」では、市場に公開されたスキルの12%が悪意あるものであったことが判明し6、仮想通貨ウォレットの秘密鍵やブラウザのパスワード、APIキーなどの機密情報が窃取されました6。APIキーや認証情報の平文漏洩、そしてプロンプトインジェクション攻撃といった手口は、AIエージェント特有の新たな脅威として、企業の機密情報や認証情報の漏洩、遠隔操作によるシステムへの不正アクセスを招く可能性を示唆しています1。

これらの事件は、AIエージェントがリモートコード実行や情報窃取マルウェアといった従来のサイバー脅威の経路となるだけでなく、プロンプトインジェクションのようなより巧妙でAIの特性を悪用した新たな攻撃経路を生み出していることを警告しています。OpenClawの開発者Peter Steinberger氏自身も、「完璧にセキュアな設定は存在しない」と述べており4、ユーザーが自己責任でスキルの安全性を確認する必要があると認めている点も、この問題の根深さを浮き彫りにしています。

本件は、AIがもたらす利便性の裏に潜む「デジタル世界の新たな闇」を私たちに突きつけました。情報セキュリティは、もはや単なる技術的な課題ではなく、AI技術が社会の基盤に深く浸透する中で、社会全体の安全と信頼を維持するための最重要課題であることを改めて強く認識させられます。

したがって、私たちはこの疑惑を単なるゴシップとして片付けるべきではありません。ユーザーは利用するAIエージェントのセキュリティリスクを深く理解し、提供者は責任ある開発と運用に努めるべきです。そして、Evolverのようなサイバーセキュリティプロバイダーは、AIエージェントの普及がもたらす複雑なセキュリティ課題に対し、革新的なソリューションを提供し続けることが求められます。この「EvolverとOpenClawによる恐喝疑惑」は、まさにAI時代の情報セキュリティの重要性に対し、社会全体への強い警鐘となっているのです。